在针对一小群iPhone用户的高度集中的社交工程案例中,恶意行为者设法在

宁波小程序开发他们的流氓移动设备管理(MDM)服务器上注册了13部iPhone,然后推出了允许黑客跟踪的iPhone应用程序电话的位置和阅读受害者的短信。

思科Talos报道的攻击使用“BOptions”侧载技术来修改合法应用程序的版本,包括WhatsApp和Telegram。该计划将额外的库插入到应用程序包中,然后通过流氓移动设备管理系统将修改后的应用程序部署到13个受害者iPhone。

“插入这些应用程序的恶意代码能够收集和泄露来自设备的信息,例如电话号

宁波小程序开发码,序列号,位置,联系人,用户的照片,短信,电报和WhatsApp聊天消息,”Talos研究员Warren Mercer写道。 ,Paul Rascagneres和安德鲁·威廉姆

宁波小程序开发斯在一篇关于袭击事件的帖子中。“此类信息可用于操纵受害者,甚至用于勒索或贿赂。”

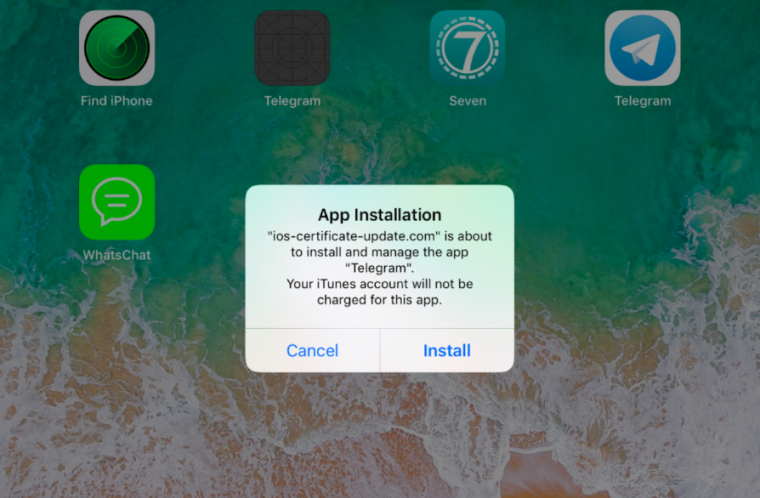

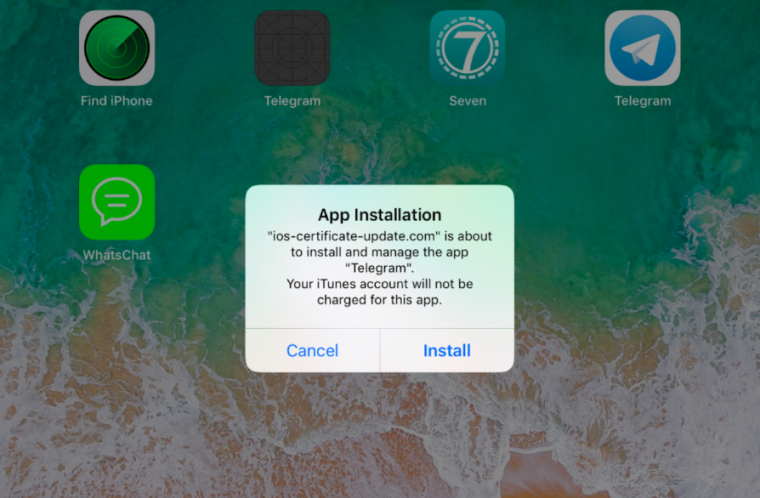

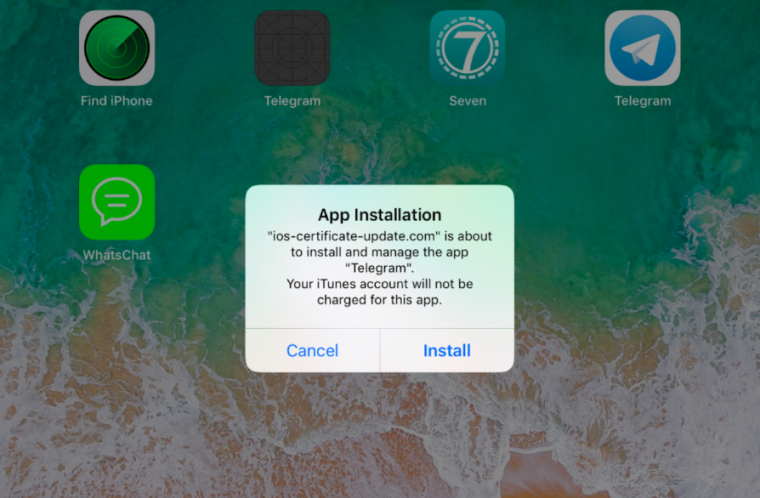

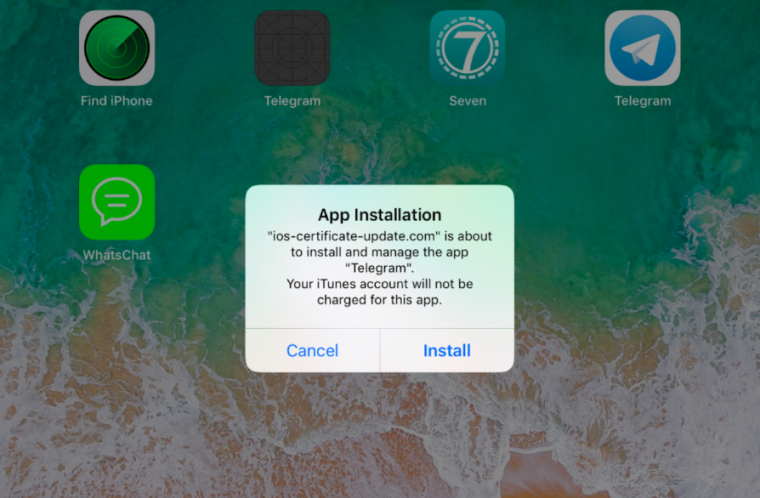

两个不同的MDM服务器 – 一个位于域ios-certificate-update.com,另一个位于wpitcher.com–用于目标攻击。两者似乎都基于开源的mdm-server项目,这是一个Apache许可的MDM平台。注册服务器 – 使用与mail.ru电子邮件地址绑定的证书 – 使攻击者基本上可以自由地跟踪接管的设备并将恶意软件推送给他们。但由于MDM的性质,成功接管设备需要大量的社交工程才能让用户自愿完成所有步骤。修改后的应用程序的安装会向用户发出警报,如本文上面的图像所示。

宁波小程序开发

Talos分析师对服务器的检查发现,攻击者留下了有关用作攻击服务器的测试平台的iPhone的信息 – 两者都显示了具有相同电话号码的设备的注册,设备名称为“Test”和“ mdmdev“。设备数据显示,攻击者可能都在印度。

宁波小程序开发