谷歌的Chrome浏览器正在进行重大的体系结构更改,以实现旨在减轻与计算机处理器中的幽灵漏洞相关的攻击威胁的保护措施。如果浏览器或操作系统未经检查,此类攻击可能允许黑客在目标访问恶意站点时从计算机内存中提取密码或其他敏感数据。

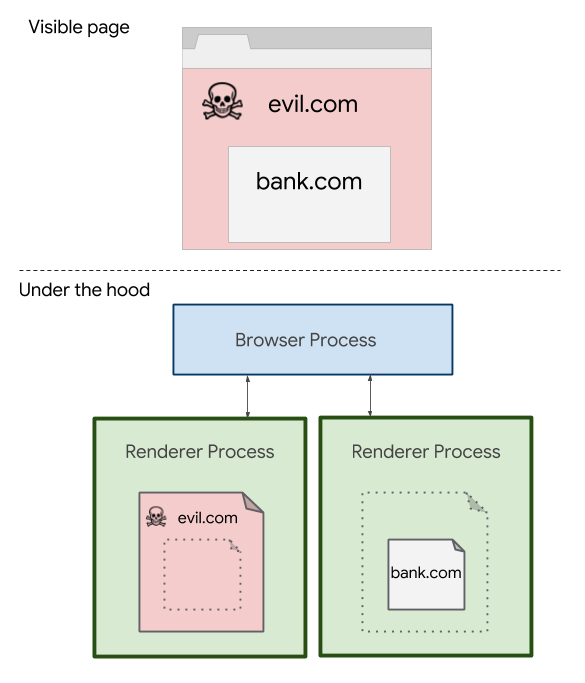

在已知缓解的情况下,站点隔离将来自每个Internet域的代码和数据分离到它们自己的“渲染器进程”中,这些进程是不允许彼此交互的单个浏览器任务。因此,位于arstechnica.com的嵌入doubleclick.net广告的页面会将内容加载到两个单独的渲染器进程中,每个进程对应一个进程。然而,保护需要付出代价。它占用总内存的10%到13%。一些性能损失可以通过更小和更

宁波小程序开发 短寿命的渲染器进程来抵消。网站隔离还将允许Chrome重新启用更精确的计时器,谷歌和其他大多数浏览器制造商今年早些时候禁用这些计时器,以减少成功攻击的可能性。

自今年年初以来,Chrome中提供了站点隔离作为可选缓解措施,但从版本67开始,默认情况下会为99%的用户启用它。谷歌将其与其他1%的产品分开,因此工程师可以监控并提高性能。Chrome桌面也启用

宁波小程序开发 了保护功能。出于性能原因,暂时无法在Chrome for Android中使用。

令人印象深刻

缓解是一项令人印象深刻的工程专长,旨在减少利用1月份曝光的新一类漏洞的攻击造成的破坏。被称为幽灵的攻击滥用了一种称为推测性执行的CPU优化技术,因此它可以获取密码,加密密钥和其

宁波小程序开发 他内存驻留数据,这些数据通常应该是不受信任的代码段的限制。该漏洞对浏览网站的人构成严重威胁,因为单个页面通常在同一进程中运行的多个域中提供JavaScript。这使得恶意广告可能窃取属于托管广告的网站的敏感用户数据的可能性,这种黑客会违反称为相同原始政策的网络安全基石。在周三发布的博客文章中,Google工程师Charlie Reis写道:

站点隔离是Chrome架构的一项重大更改,它将每个渲染器进程限制为来自单个站点的文档。因此,Chrome可以依靠操作系统来防止进程之间以及站点之间的攻击。请注意,Chrome使用“网站”的特定定义,其中仅包含方案和注册域。因此,https://google.co.uk将是一个网站,并且像https://maps.google.co.uk这样的子域将保持相同的过程。

Chrome始终采用多进程架构,其中不同的选项卡可以使用不宁波小程序开发 宁波小程序开发

现在可以使用进程外iframe将单个页面拆分为多个渲染器进程。

到目前为止,网站隔离是迄今为止任何浏览器制造商部署的最雄心勃勃的Spectre / Meltdown缓解措施。到目前为止,大多数其他人都禁用了与Chrome相同类型的精确计时器。这些调整使恶意代码更难成功地将敏感数据从受限制的内存中取出。如果谷歌的网站隔离工作按设计工作,那么首先要避免混合来自不同域的数据。

站点隔离无法缓解利用Meltdown的攻击,这是另一个在很多方面与Spectre类似的CPU漏洞。这是因为Meltdown漏洞发生在比Spectre攻击更低的层。因此,只有OS或硬件缓解才有效。更重要的是,Meltdown不能被JavaScript利用,所以它不太容易受到基于浏览器的攻击。

宁波小程序开发 微软和Mozilla的官员在声明中表示他们将继续研究新的Spectre缓解措施。Firefox还提供了1月份发布的短篇博文的链接。但是,Mozilla和Microsoft都没有提供任何指示何时或是否可能是Firefox,Edge或Internet Explorer的站点隔离。

发布更新后,在倒数第二段中添加Meltdown详细信息。